Cześć, jestem Kamil – specjalista, którego pracą i hobby są testy penetracyjne w Pentestica. Od ponad 10 lat “grzebię w bebechach” systemów informatycznych, starając się znaleźć w nich luki, zanim zrobi to ktoś niepowołany. Mówiąc wprost, robię testy penetracyjne – w skrócie, pentesty. Nie, to nie jest żaden film akcji, choć czasami napięcie dorównuje najlepszym thrillerom. Chcę podzielić się z Tobą moim doświadczeniem wyjaśniając, co to tak naprawdę są te tajemnicze testy penetracyjne, jak my “pentesterzy” je przeprowadzamy i dlaczego są tak ważne dla bezpieczeństwa każdej organizacji.

Co to są testy penetracyjne? Dokładnie wyjaśniam

Zacznijmy od podstaw. Pentest (test penetracyjny) to nic innego, jak kontrolowany atak na system informatyczny, aplikację internetową, infrastrukturę sieciową – ogólnie wszystko to, co działa na komputerach, serwerach, etc. To takie symulowane włamanie, tylko, że robione przez nas – “dobrych hackerów” (ethical hackers), z pełnym pozwoleniem klienta i zgodnie z określonymi zasadami. Wyobraź sobie dentystę, który nie tylko leczy bolący ząb, ale regularnie sprawdza całą jamę ustną, szukając potencjalnych problemów, zanim te na dobre się rozwiną. Tak właśnie działa pentest.

Sami zresztą przechodziliśmy to na własnej skórze. Pamiętam, jak kilka lat temu, przy jednym z naszych pierwszych projektów, testując system klienta, znaleźliśmy lukę, o której sami deweloperzy nie mieli pojęcia! To była dość zabawna sytuacja. Klient był z jednej strony lekko przerażony (bo mieli “dziurę w systemie”), a z drugiej strony bardzo wdzięczny. Wyobraź sobie, co by było, gdyby o tej luce dowiedział się ktoś inny… To było dla mnie mocne potwierdzenie tego, jak ważna jest nasza praca. Testy penetracyjne traktujemy jak “drugą opinię”, którą warto i trzeba mieć. I wiesz co, tak się zastanawiam, czy każdy ma jasność, kto to właściwie jest ten pentester? Bo tak naprawdę, to od jego wiedzy i umiejętności zależy, czy test jest przeprowadzony porządnie. Jeśli masz ochotę, możesz więcej na ten temat poczytać tutaj: Kim jest pentester i dlaczego potrzebujesz go w swojej firmie?

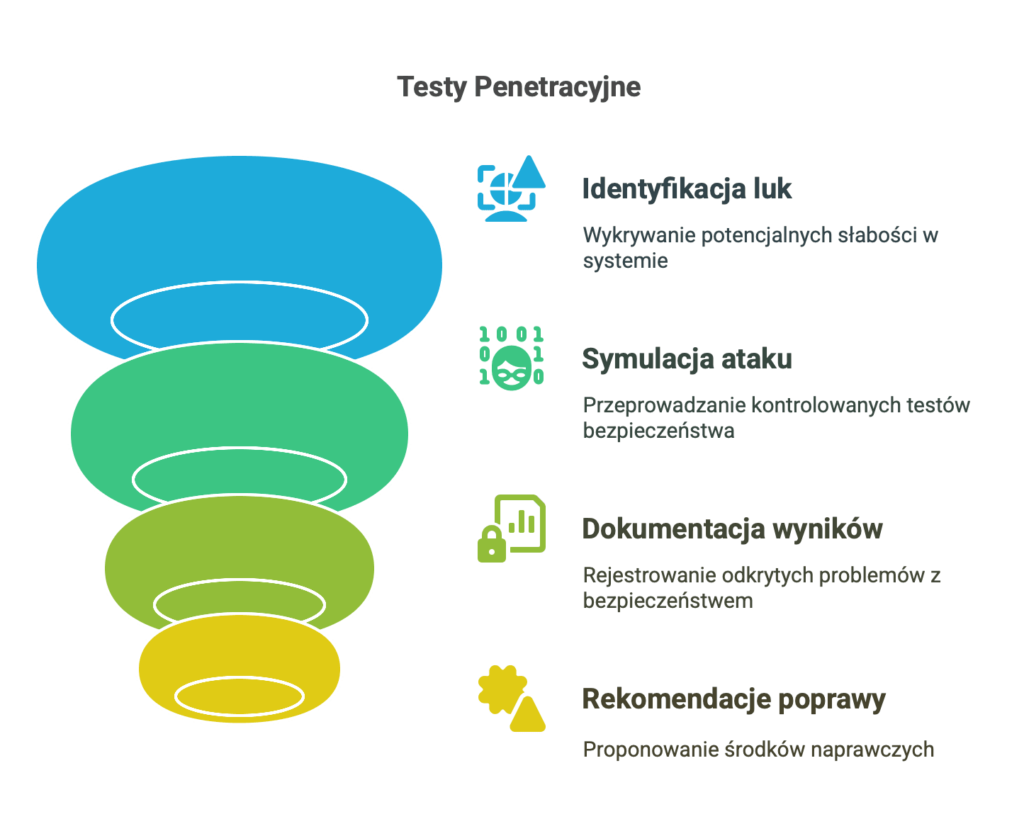

testy penetracyjne

Jak wygląda taki pentest? Etapy testu penetracyjnego i narzędzia

No dobrze, ale jak wygląda taki pentest od kuchni? To nie jest tak, że siadamy i “od tak” zaczynamy walić we wszystko, co popadnie. Cały proces jest bardzo usystematyzowany i dzieli się na kilka faz:

- Rekonesans (reconnaissance): Na początku, niczym dobry detektyw, staramy się zdobyć jak najwięcej informacji o testowanym systemie. Szukamy publicznie dostępnych danych, analizujemy adresy IP, sprawdzamy wersje oprogramowania, badamy otwarte porty. Czasami, to jest jak wyścig – “kto pierwszy znajdzie więcej informacji”. Możemy w tym celu wykorzystywać narzędzia takie jak Shodan czy Nmap. Jednym z moich ulubionych trików jest tzw. footprinting, czyli “śledzenie śladów” pozostawionych przez system w sieci, np. na stronach firmowych.

- Skanowanie (scanning): Tutaj zaczyna się bardziej techniczna część. Skanujemy system, szukając potencjalnych luk i słabości, korzystając z automatycznych skanerów (jak Nessus, OpenVAS), ale i robimy to manualnie, testując “na piechotę”. To taki “rentgen” systemu – naświetlamy go, żeby znaleźć wszystkie potencjalne „dziury”. Nie jest to proste, bo systemy zabezpieczeń ewoluują, ale my ewoluujemy razem z nimi.

- Eksploatacja (exploitation): To już faza próby włamania. Wykorzystujemy znalezione luki, próbując przejąć kontrolę nad systemem, zdobyć wrażliwe dane czy wyłączyć system. Na tym etapie, często korzystamy z narzędzi i frameworków, takich jak Metasploit. To jak próba otwarcia zamka wytrychem. My oczywiście robimy to “na niby”, bez zamiaru wyrządzenia szkód, chcemy jedynie pokazać klientowi, jak łatwo można wykorzystać znalezione luki.

- Utrzymanie dostępu (maintaining access): Jeśli uda nam się włamać, to próbujemy na tym etapie utrzymać dostęp do systemu na dłużej, aby pokazać, jak hakerzy mogą działać po włamaniu. To trochę jak “zasiedlenie” włamanego systemu i badanie co można zrobić “będąc w środku”.

- Raportowanie (reporting): Na koniec, sporządzamy szczegółowy raport, opisując wszystkie znalezione luki, wyjaśniamy potencjalne zagrożenia i proponujemy rozwiązania naprawcze. Raport musi być przejrzysty, zrozumiały dla klienta, a nie tylko “tech-bełkotem”. Dodajemy także rekomendacje dotyczące najlepszych praktyk bezpieczeństwa. Tutaj zdradzę małą tajemnicę: Często doradzamy klientom rozwiązania, które sami wykorzystujemy, aby nasze własne systemy były bezpieczne. Czyli po prostu wdrażamy najlepsze praktyki, bo sami je wdrożyliśmy i widzimy, że działają.

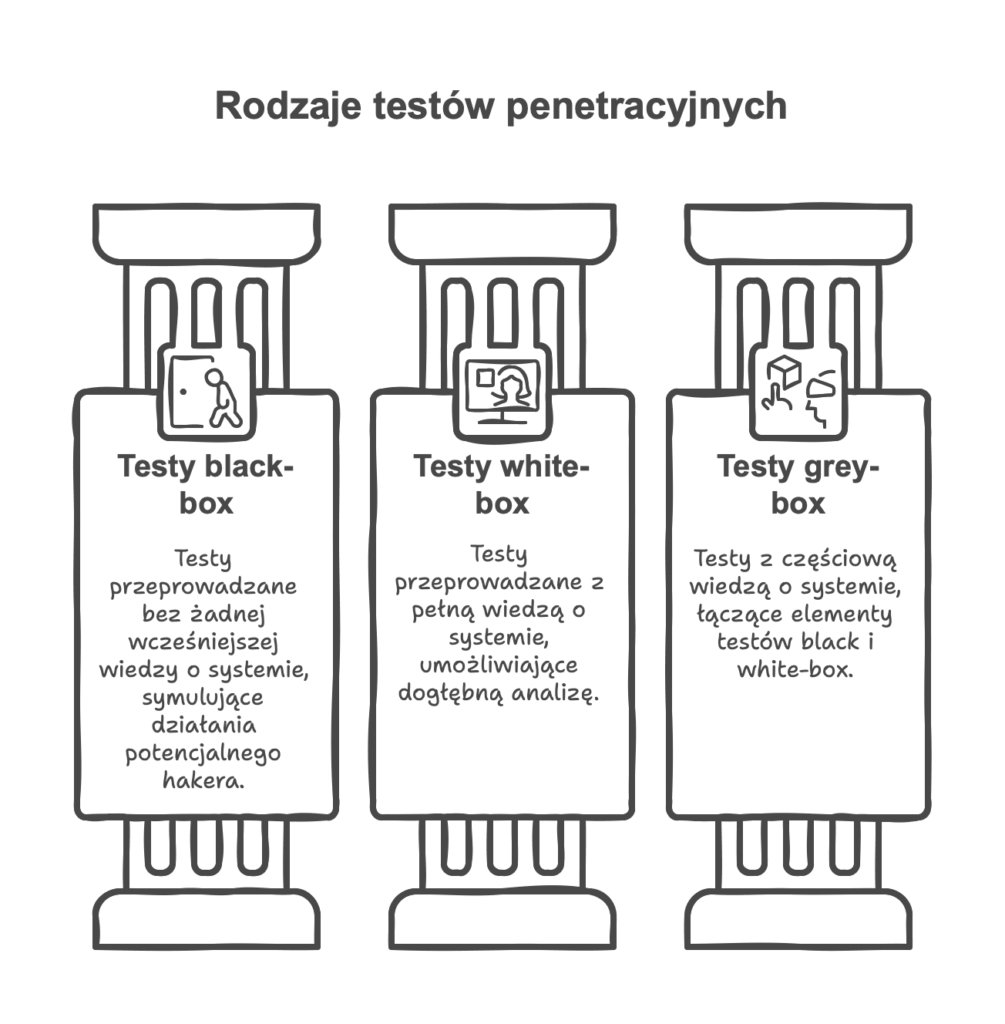

Jakie są rodzaje testów penetracyjnych?

Warto pamiętać, że nie każdy pentest wygląda tak samo. Czasami testujemy tylko jedną aplikację webową, a innym razem całą infrastrukturę IT. Testy penetracyjne dzielimy na kilka kategorii:

- Testy black-box: Testujący nie mają żadnej wiedzy o testowanym systemie. Wchodzimy do systemu „z ulicy”, dokładnie jak potencjalny haker.

- Testy white-box: Testujący mają pełną wiedzę o systemie (kod źródłowy, dokumentację, schemat bazy danych itp.). Daje to możliwość testowania z “wiedzą” a nie tylko “domysłem”, i pozwala na dogłębniejszą analizę.

- Testy grey-box: Testujący mają częściową wiedzę o systemie. To jak połączenie testów black i white-box, testujemy “z wiedzą” ale nie “wszystką wiedzą”.

Dodatkowo, zakres pentestu może być bardzo różny – od przetestowania konkretnej podatności (np. podatność na ataki XSS w aplikacji webowej), po całościowe badanie poziomu bezpieczeństwa całej organizacji. Zależy to od budżetu klienta i poziomu ryzyka, które akceptuje.

rodzaje testów penetracyjnych

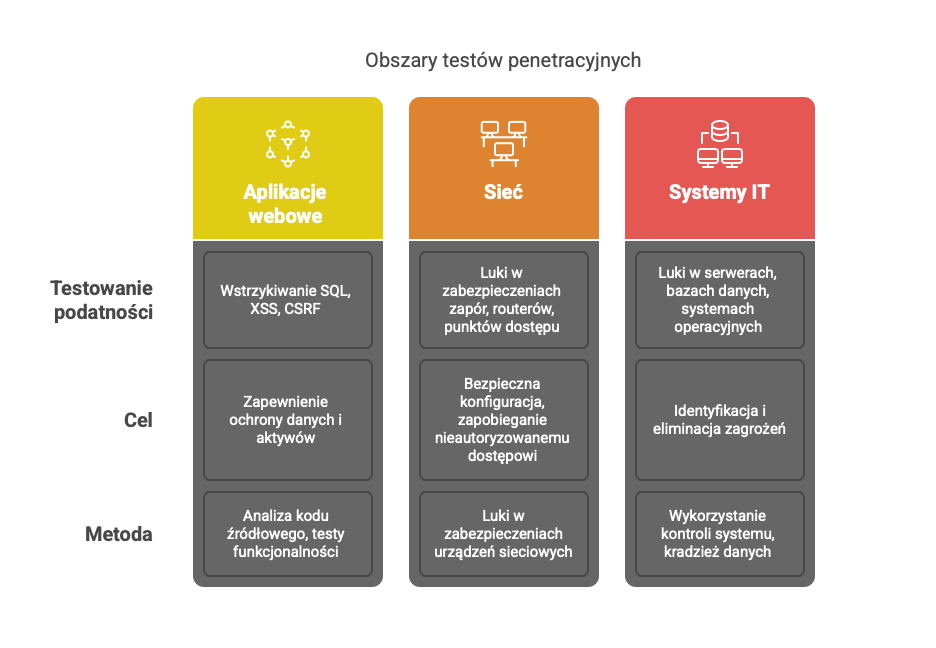

Testy penetracyjne – czego dotyczą? Aplikacje, sieć, systemy IT

Testy penetracyjne aplikacji webowych

Jednym z najczęściej poddawanych testom obszarów są aplikacje webowe. Testy penetracyjne aplikacji webowych mają za zadanie sprawdzenie ich odporności na różnego typu ataki, takie jak wstrzykiwanie SQL, ataki XSS (Cross-Site Scripting), CSRF (Cross-Site Request Forgery) czy podatności dotyczące uwierzytelniania i autoryzacji. Eksperci ds. bezpieczeństwa badają kod źródłowy aplikacji oraz przeprowadzają testy jej działania, aby upewnić się, że dane i aktywa organizacji są właściwie chronione.

Testy penetracyjne sieci

Infrastruktura sieciowa stanowi kluczowy element funkcjonowania wielu podmiotów. Testy penetracyjne sieci koncentrują się na identyfikacji potencjalnych luk w zabezpieczeniach urządzeń sieciowych, firewallach, routerach czy punktach dostępu do sieci. Ich celem jest zapewnienie, iż sieć jest poprawnie skonfigurowana i zabezpieczona przed nieautoryzowanym dostępem oraz atakami z zewnątrz.

Testy penetracyjne systemów IT

Systemy IT, w tym serwery, bazy danych czy systemy operacyjne, również są poddawane przeglądowi w ramach testów penetracyjnych. Etyczni hakerzy usiłują znaleźć potencjalne podatności, które mogłyby zostać wykorzystane do przejęcia kontroli nad systemem lub wykradzenia cennych danych. Regularne przeprowadzanie pentestów dla systemów IT pomaga organizacjom w identyfikacji i eliminacji zagrożeń, zanim przekształcą się one w rzeczywisty problem.

Case studies – testy penetracyjne wykonane przez Pentestica

Case study 1: Słabe hasło i ransomware

Pamiętam sytuację sprzed kilku lat, kiedy testowaliśmy system małego sklepu internetowego. Okazało się, że hasło administratora było ustawione na “admin123”. Takie historie to niestety często spotykany standard. Zawsze powtarzam, że najsłabszym ogniwem systemów bezpieczeństwa jesteśmy my sami – ludzie. Złe hasła, nieuwaga, brak aktualizacji oprogramowania – to najczęstsze “furtki” dla hakerów. Jak już mówimy o “furtkach”, to przyznam, że sporym problemem jest ransomware – złośliwe oprogramowanie. Spotkałem się z nim nie raz i nie dwa, i niestety, potrafi narobić niezłego bałaganu. Jeśli masz ochotę dowiedzieć się, jak zabezpieczyć firmę przed takim zagrożeniem, to rzuć okiem na ten tekst Jak zabezpieczyć firmę przed ransomware. Tam opisaliśmy to szczegółowo. A tak, żeby lepiej zrozumieć, z czym właściwie walczymy, warto byłoby przeczytać: Ransomware – groźne zagrożenie w cyberprzestrzeni.

Case study 2: SQL Injection w aplikacji finansowej

Inny przykład: przy okazji testu penetracyjnego pewnej aplikacji finansowej odkryliśmy tzw. “SQL Injection”. Był to poważny problem, pozwalający na wyciągnięcie wrażliwych danych z bazy, w tym informacji o kontach bankowych klientów. Pokazało to, jak ważne jest ciągłe testowanie i sprawdzanie “od wewnątrz”, bo czasem na zewnątrz “wszystko wydaje się w porządku”, a pod spodem są luki. A jeśli mowa o tych cyberprzestępcach, to trzeba pamiętać, że są coraz bardziej wyrafinowani. Na przykład phishing to ciągle aktualny problem, podobnie jak deepfake, o których ostatnio sporo się mówi. Tak sobie myślę, że pewnie warto, żebyś sam się z tym zapoznał – tutaj możesz przeczytać o phishingu i deepfake.

Case study 3: Przestarzała biblioteka javascript i atak APT

Podam jeszcze jeden przykład z życia. Jedna z moich bardziej pamiętnych akcji, polegała na włamaniu się do systemu klienta, który “był nie do zhakowania” (tak twierdzili jego właściciele). Zajęło mi to w sumie niecałe 2 godziny… Okazało się, że cała filozofia i skomplikowane zabezpieczenia firmy “zostały okrążone” przez jedną – zwykłą “podatność” w przestarzałej bibliotece javascript. To pokazuje, jak ważne jest regularne aktualizowanie wszystkich komponentów systemu – nawet tych, o których “myślimy że są bezpieczne”. Zresztą, trzeba też pamiętać o bardziej skomplikowanych atakach, takich jak APT, o których ostatnio zrobiło się głośno. Dla większych firm to naprawdę spory problem, więc może warto przeczytać więcej na ten temat: APT.

Ile kosztują testy penetracyjne (pentest)?

Przybliżona cena testu penetracyjnego zaczyna się od 20 000 zł. Dokładny koszt zależy od wielu czynników: zakresu testów, poziomu skomplikowania systemu, liczby specjalistów zaangażowanych w projekt, oraz od tego, jak szczegółowy ma być raport. Rozbudowane testy, obejmujące całą infrastrukturę IT dużych firm mogą kosztować nawet kilkadziesiąt tysięcy złotych, a w skrajnych przypadkach nawet setki tysięcy. Inwestycja w testy penetracyjne nie jest kosztem – jest inwestycją w bezpieczeństwo i ciągłość działania firmy. A to w dłuższej perspektywie przynosi oszczędności, bo lepiej zapobiegać, niż leczyć. W sumie, jak tak o tym myślę, to temat bezpieczeństwa jest tak szeroki, że ciężko to wszystko spamiętać. Jak chcesz, to możesz rzucić okiem na nasz artykuł, gdzie to wszystko zebraliśmy w jedno miejsce – cyberbezpieczeństwie. A jak interesują Cię regulacje prawne, to poczytaj o MiCA – to też ważna sprawa.

Częste pytania o testy penetracyjne

P: Czy testy penetracyjne są legalne?

O: Tak, testy penetracyjne są całkowicie legalne, o ile są przeprowadzane na zlecenie i za zgodą właściciela testowanego systemu. My działamy jak legalna usługa – a nie jak cyberprzestępcy.

P: Czy testy penetracyjne mogą uszkodzić system?

O: Celem testów penetracyjnych jest symulacja ataku, a nie uszkodzenie systemu. Jednak czasami w trakcie testów, może dojść do zakłóceń w działaniu, lub czasowego spowolnienia systemu. Dlatego ważna jest umowa z firmą i odpowiednie zaplanowanie całego procesu testowania. My zawsze najpierw “uczymy się systemu”, a potem “testujemy jego limity”.

P: Jak często należy przeprowadzać testy penetracyjne?

O: Rekomendujemy, aby testy penetracyjne wykonywać regularnie, przynajmniej raz do roku lub częściej, zwłaszcza w przypadku dużych zmian w infrastrukturze IT. Świat cyberbezpieczeństwa ciągle się zmienia, więc trzeba być “na bieżąco”. My sami, wewnętrznie, testujemy nasze systemy “na okrągło”. To tak jak z dbaniem o samochód – regularne przeglądy to podstawa.

P: Czy po przeprowadzeniu pentestu system jest już w 100% bezpieczny?

O: Niestety, nie istnieje system w 100% bezpieczny. Pentest pozwala na znalezienie i załatanie wielu luk, jednak nie gwarantuje, że wszystkie zostaną odkryte. To jak gra w kotka i myszkę, My szukamy, a hakerzy wymyślają nowe sposoby włamań. Dlatego ważne jest ciągłe monitorowanie i aktualizowanie systemów i prowadzenie cyklicznych testów. Wiesz co? Patrząc w przyszłość, to powinieneś się też interesować nowinkami technologicznymi, jak choćby komputery kwantowe. O nich też ostatnio sporo słyszę. Jak Cię temat zainteresuje, to zerknij na ten tekst komputerach kwantowych. No i nie zapominaj o atakach DDoS, to też warto wiedzieć, jak działają. Tutaj znajdziesz trochę informacji atakach DDoS.

Testy penetracyjne – Inwestycja w ochronę danych

Jak widzicie, pentest to nie tylko „zabawa w hackerów”, ale poważna i potrzebna usługa, pozwalająca firmom chronić swoje systemy i dane. Z mojego doświadczenia wiem, że regularne testy penetracyjne to inwestycja, która się zwraca – znacznie taniej jest zapobiegać niż leczyć (zwłaszcza gdy leczenie może być bolesne i kosztowne). Dlatego warto traktować je jako standard, a nie luksus. I tak, zachęcam Cię do refleksji: jak dobrze znasz swój własny system bezpieczeństwa? Czy możesz spać spokojnie? Jeśli nie, pomyśl o pentestach. A jeśli masz jakieś pytania – śmiało pytaj, chętnie odpowiem, w końcu po to tu jestem.

Chcesz porozmawiać o bezpieczeństwie swojego biznesu? Skontaktuj się z nami i zamów bezpłatną wycenę testów penetracyjnych.

Chętnie Ci pomożemy i dopasujemy nasze usługi do Twoich potrzeb.

Źródła i przydatne linki

- OWASP (Open Web Application Security Project): Projekt non-profit dostarcza bezpłatną, otwartą wiedzę o bezpieczeństwie i podręczniki dotyczące testowania penetracyjnego i zasad bezpieczeństwa w oprogramowaniu:https://owasp.org/

- SANS Institute: Wiodąca na świecie organizacja w zakresie szkoleń z zakresu cyberbezpieczeństwa oraz kursów pentesting. Polecamy dla specjalistów: https://www.sans.org/

- NIST (National Institute of Standards and Technology): Wytyczne dotyczące standardów testowania penetracyjnego oraz najlepszych praktyk w dziedzinie bezpieczeństwa IT, rekomendacje do stosowania podczas audytów, przeglądów systemów bezpieczeństwa, przydatne dla osób odpowiedzialnych za zarządzanie infrastrukturą i systemem bezpieczeństwa organizacji. https://www.nist.gov/